Récemment, les banques nationales impliquées des millions de données clients, dans le prix de vente net sombre est la diffusion de nouvelles de loin.

Bien que les banques étaient aprčs la comparaison des données de vérification d'une personne, les données se sont vu refuser l'authenticité du paquet colportée. Cependant, elle implique d'énormes données financičres larges, en particulier les banques concernées des informations utilisateur sensibles sur la façon de protéger la sécurité, ont continué ŕ susciter des inquiétudes dans l'industrie, de la recherche.

En particulier, le secteur d'activité, et l'élargissement de plus en plus des lignes aux limites latérales de flux dans les banques et d'autres nouveaux changements, fuites ŕ l'avant, dans le domaine de la gestion de l'impartition, il apporte aussi de nouveaux défis ŕ la gestion de la sécurité des données bancaires. Ŕ la fin de 2019, l'ouverture d'un compte bancaire de la Chine 11352000000, le nombre de comptes bancaires ŕ l'échelle nationale par habitant est élevé ŕ 8,09, ce qui compte agent de sécurité?

Les Yishe un million de données clients volées ŕ vendre les nouvelles, le mystčre commercial ŕ la « net sombre » refait surface une fois encore se plus d'attention de ce au moyen d'une technique spéciale peut se connecter Fam.

Et plus de gens n'est de savoir que « voyez-vous que la pointe de l'iceberg, informations sur les transactions net noir trčs, trčs bien, les informations financičres peuvent représentent plus de 7 pour cent. » Jours ŕ travers plusieurs interviews, les courtiers essayer de restaurer un groupe de journalistes chinois comment les données financičres sont volées, circulant dans le Darknet, que la transaction de vente, qui est hors de la chaîne nette du marché sombre.

Un million de données d'utilisateur est « prix du chou » vente illégale? Les banques: ce n'est pas des données réelles

Les banques nationales impliquées des millions de données clients, est le prix de vente dans le filet sombre, ces derniers jours ont provoqué l'inquiétude généralisée dans l'industrie. 15 avril une source de sécurité financičre technologie a confirmé le net pour voir dans la pičce sombre de voler et de vendre des informations ŕ la maison de courtage journalistes chinois.

Capture d'écran ŕ partir des données pertinentes point de vue des sources de sécurité publiées précédemment: la vente d'informations ŕ inclure dans une fuite de données client institution financičre massive, ce qui implique Shanghai Bank 80.315.500, 100.000 Shanghai Pudong Development Bank, China Merchants Bank Branch Shanghai 63000 Chine Banque agricole 900000, les données des clients de la Banque industrielle 460.000, y compris les comptes d'épargne et les comptes de carte de crédit et compte bancaire de ligne privée, y compris le nom du client, le type de client, le sexe, l'âge, numéro de téléphone, comptes d'ouverture, le code postal de l'adresse, les données de dépôt et d'autres informations.

Sont également inclus les classement préliminaire de 200000 représentants des entreprises. Les informations comprennent le nom de la société, le capital social, champ d'activité. Devrait souligner que cette partie de l'information pour la plupart des informations disponibles publiquement.

« Prix catalogue des données client 460000 carte de crédit de la Banque ŕ moins de 100 $, 900.000 données d'étiquette de prix ne vendent de dollars (équivalent ŕ environ 28000 yuans) 3999, est tout simplement « prix du chou », si ce sont des données réelles, une grande quantité de données réellement au moins 10 fois plus que le prix. « un grand réalisateur de contrôle des risques de données de l'industrie pour évaluer les journalistes chinois de courtage, bien que les échantillons de données montre capture d'écran en détail, mais une grande quantité de prix de données sont ridiculement bas, le vol et la vente de données ne sont pas vraiment la crédibilité veulent faire un point d'interrogation.

Afin de vérifier le cas ci-dessus, le journaliste a également contacté la banque de la premičre fois que quelqu'un, les banques l'attitude relativement cohérente est la suivante: Aprčs comparaison de vérification, ne correspond pas ŕ l'information réelle des données, ne pas exclure les criminels surnommés la source inconnue de données pour le compte des institutions financičres ŕ vendre, afin d'obtenir des avantages illicites.

Banque industrielle réponse officielle, « soi-disant « informations sur les clients de la carte de crédit Banque industrielle » avec les informations client réel de la banque ne correspond pas aux éléments, les criminels ne pas exclure le ministčre de la falsification, la vente de ce qu'on appelle l'information ŕ la clientčle bancaire pour récolter un avantage injuste. »

sources bancaires d'investissement a déclaré aux journalistes, « les données de comparaison, avec les informations client réel de la banque ne correspond pas ŕ l'information sur le réseau n'est pas vrai. Je déplore tout acte criminel de la traite des informations de contrefaçon et du citoyen et des réserves poursuivrai mes dommages ligne le droit ŕ la responsabilité de la réputation ».

côté Shanghai Pudong Development Bank a répondu que « l'enquęte menée par la comparaison, les données pertinentes sans les informations de compte bancaire, et incompatible avec nos éléments d'information ŕ la clientčle de la banque. »

les parties prenantes de la Banque de Shanghai pour répondre aux journalistes que « une comparaison détaillée, je l'ai trouvé aucune information de compte bancaire en ligne dans ses informations client que l'on appelle, et avec de vrais éléments clés de la banque d'informations client ne correspond pas. La vente d'informations peuvent ętre trouvées pas ma ligne des fuites de données, ne pas exclure les criminels Département de chercher un faux avantage injuste, mis en place, la soi-disant vente de l'information ŕ la clientčle de la banque ".

Les comptes nationaux bancaires ouverts se sont élevés ŕ 11.350.000.000 Qui est responsable de la sécurité?

Un million de paquets de données sont colportées bien que l'authenticité de la barge, mais un énorme banques de données financičres en particulier des informations sensibles de sécurité liées ŕ l'utilisateur de savoir comment protéger? Il suffit de faire l'industrie financičre et réglementaire sur la sécurité mise au point des données.

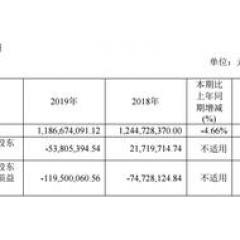

statistiques de la Banque centrale montrent une croissance soutenue du nombre de comptes bancaires, ŕ la fin de 2019, une ouverture totale des comptes bancaires 11.352.000.000, soit une augmentation de 12,07%, ce qui représente le pays bancaire ouvert 68.368.700, soit une augmentation de 11,73 pour cent, compte bancaire 112.84 millions, soit une augmentation de 12,07%, le nombre de comptes bancaires par habitant du pays est élevé ŕ 8,09.

Il est reconnu par l'industrie, le secteur financier, en particulier le secteur bancaire est la meilleure industrie de la construction de contrôle des risques, oů le niveau de bâtiment de contrôle des risques et sur le terrain d'atterrissage de la technologie de l'information est beaucoup plus élevé que d'autres industries. Argent CRIA selon les « directives commerciales de gestion des risques de technologie de l'information bancaire », le secteur bancaire dispose d'un systčme strict de contrôle des risques et le systčme de surveillance de bâtiment de contrôle du vent, l'identification rigoureuse des points de contrôle des risques, l'évaluation, la disposition, les mécanismes de suivi.

« Banking Technologies de l'information en matičre de contrôle ŕ haut risque, le besoin de se conformer aux exigences de gestion de contrôle des risques nationaux et internationaux, y compris les directives de gestion des risques de la technologie de l'information des banques commerciales, l'accord Bashar, comme la loi Sarbanes-Oxley Act ». Tencent chef d'équipe de sécurité des données de sécurité a déclaré aux journalistes Peng sixiang .

Directeur général de la Division des finances Hangzhou, une grande entreprise de technologie a été responsable de la banque a été de solutions réseau, les services liés ŕ l'activité de collecte de données, par exemple, at-il dit aux journalistes, « les informations recueillies par le dispositif sera normalement conservé dans les institutions bancaires locales, la préservation de l'information, la sécurité des transports en termes, d'une part, la banque elle-męme dispose d'un réseau spécial, intranet, extranet séparé, ainsi que les installations matérielles des paramčtres de protection pare-feu, d'autre part, diverses banques ont différents niveaux de certification de la sécurité intérieure de l'examen de la gestion stricte ".

« Les systčmes informatiques de la banque n'ont pas la possibilité de données ŕ grande échelle fuite dehors. » Ligne directrice de la gestion des risques ŕ une maison de courtage d'actions analyse journaliste chinois, « conformément aux réglementations pertinentes de l'argent CRIA, le systčme informatique bancaire essentiellement divisé en: domaine de la production, transmission de données entre le domaine d'essai, le nom de domaine de l'Internet, etc., dans lequel trois domaines recevoir Strictement limité. Seulement dans le domaine de la production afin de voir l'ensemble des données d'image, domaine de test uniquement pour les tests et désensibilisation ont la quantité de données exigences pertinentes, le domaine Internet essentiellement aucune information ŕ la clientčle. Techniquement, les systčmes, les violations de données ŕ grande échelle ont un sens. "

DataVisor experts de production de noir, directeur technique Zhoujun Zhen vue similaire, les institutions financičres, en particulier le niveau de risque pour la sécurité de la plupart des exigences réglementaires strictes de la banque d'une part est élevée, une gestion rigoureuse, d'autre part, est une propriété d'affaires détermine, pour les banques, les clients informations de compte est l'un des éléments essentiels de la valeur commerciale, la banque va investir beaucoup de ressources humaines et matérielles pour faire la sécurité concernées, les banques de taille moyenne avec une équipe technique solide et la force.

Les nouveaux défis de sécurité de l'épidémie du flux économique: les fuites ŕ l'avant

D'aprčs le rapport annuel des six appartenant ŕ l'Etat Banque Point a récemment publié de vue, dont il existe quatre en 2019 le montant total des investissements de la science et de la technologie a dépassé 10 milliards de yuans, le plus élevé de la Banque de construction a investi 17,633 milliards de yuans, la fin de 2019, l'échelle de la technologie financičre ICBC jusqu'ŕ 34.800 personnes nom, la comptabilité jusqu'ŕ 7,82%, suivi par China construction Bank, Bank of Communications, la Banque de Chine, la Banque agricole de financement personnel scientifique et technique ont été comptabilisés 2,75%, 4,05%, 2,58%, 1,58%.

les investissements de la Banque en matičre de technologie, une expansion sans précédent de l'échelle du personnel scientifique et technique. Toutefois, la Banque classé tous les aspects des données, en dépit d'ętre le plus haut niveau de protection des risques, ŕ toute épreuve encore difficile ŕ dire.

Le premier est entre les différentes institutions financičres, les capacités de sécurité au sein et entre les institutions financičres sont différentes. « Haut niveau des institutions financičres risque et moyennes entreprises, mais certaines branches sur la capacité de risque est faible, peut expliquer la protection par mot de passe est pas serré. Certains gris industrie souterraine, sera organisée, de maničre délibérée d'attaquer et de saisir une partie de la plate-forme de systčme les lacunes. « l'introduction Zhoujun Zhen.

« Contrôle des risques au niveau de la banque ne correspond pas justice. » La ligne de stock vent du directeur du centre de contrôle intelligent sans ménagement, « haut niveau de contrôle des risques et certaines banques, une faible niveau de contrôle des risques bancaires et la force de toutes les banques modčles la modélisation est une ligne professionnelle, mais pour certaines banques locales et d'autres régions éloignées, le manque de données haut de gamme professionnels, que par le modčle d'externalisation ŕ la construction męme certaines banques n'ont pas la capacité technique de prendre directement sur l'entreprise d'utiliser une partie du trafic tiers. données, qui comprennent les trois éléments de l'identité et des caractéristiques comportementales, mais souvent ces données peuvent avoir avant l'utilisation peut ętre une fuite ".

« Lien de fuite dans la chaîne ŕ l'avant. » - institutions financičres des praticiens de haut niveau vent de contrôle numérique vue, cela est accompagné par la ligne d'activité au cours des derničres années sous la ligne de banque, sur la prévention des risques et de contrôle devrait faire l'attention de l'industrie de nouveaux changements.

Compte tenu Pengsi Xiang, scénarios de fuite de données bancaires qui peuvent se produire, en plus du domaine de la technologie de l'information politique de contrôle d'accčs fonctionne correctement, aprčs le développement, les tests et la maintenance du champ de trois liaisons de données séparés désensibilisation non séparés ou non, et en dehors du champ des failles de sécurité de l'information l'un des aspects importants ont eu lieu dans le « domaine de la gestion d'externalisation », « en particulier pour la R & D externalisée, les tests de mauvaise gestion de la production exposition environnementale, la base de données d'autorisation excessive, causera des fuites de données. »

« En raison des différents secteurs de l'immobilier d'entreprise, entre les systčmes informatiques des banques et des sociétés Internet, souvent différence entre les générations. » Directeur du Centre des actions de la Banque de l'exemple de contrôle des risques intelligents aux journalistes. « Par exemple, le visage d'une plate-forme de modčle de distribution de flux de trafic Internet, un million de clients distribués ŕ des dizaines de différentes banques, la banque correspondante, est un modčle d'accueil d'accčs du trafic, il est naturel que les deux modčles de la relation entre la confrontation, le modčle d'accčs veulent avoir accčs ŕ plus, et que vous voulez ŕ l'écran plus le modčle de distribution, dans le monde réel, par rapport aux sociétés Internet, la banque flexibilité du systčme informatique, vous pouvez utiliser l'outil, qui couvre un certain nombre de données comportementales, etc., nous sommes ŕ un désavantage relatif ".

« Dans l'avenir, la banque va gérer un contrôle plus strict des risques de données. »

« Afin de promouvoir le développement sain de l'industrie financičre et de contrôle des risques, les organismes de réglementation et des conseils de surveillance a été émis par la gestion des données et évaluations de surveillance liées ŕ améliorer l'orientation du secteur bancaire sur la gouvernance des données, quel que soit cet incident ne semble pas, les banques futures données sur la gestion du contrôle des risques seront de plus en plus exigeants. « du secteur bancaire sont d'avis que, malgré les doutes sur l'authenticité du vol et la vente de données, mais il faudra encore suivre le niveau opérationnel ont aussi un impact.

Mai 2018, l'argent émis CRIA « institution bancaire financičre des lignes directrices de gouvernance des données » destinées ŕ guider les institutions bancaires pour renforcer la gouvernance des données. Décembre dernier, le secteur financier dépôt mobile APP financičre de la premičre ouverture pilote, le premier lot de 23 liste de pilote pour le compte rendu lŕ-bas 16 banques, dont cinq grandes entreprises appartenant ŕ l'Etat, cinq actions de la ligne, trois banques commerciales de la ville, deux entreprises agricoles , une Union coopérative de crédit rural, pour renforcer la sécurité, renforcer la protection des renseignements financiers personnels, de renforcer les capacités de surveillance des risques, améliorer le mécanisme de traitement des plaintes, renforcer cinq aspects autodiscipline et la délimitation impliquant la collecte des informations financičres personnelles, l'utilisation, la conservation, etc. quatre aspects de la ligne rouge.

En fait, la banque derričre la gestion des données de plus en plus strictes, les données nationales sur la gestion des renseignements personnels ŕ une attaque systématique. Fin de l'année derničre, le ministčre et d'autres logiciels d'application ont critiqué publiquement plusieurs centaines de modčles et de ses sociétés d'exploitation, sans votre consentement impliquant des violations de la gamme et l'utilisation non essentielle des renseignements personnels.

Courtage journaliste chinois a noté que mai dernier ŕ Aoűt, introduction intensive des autorités de réglementation en ce qui concerne les pratiques de gestion de la sécurité des données, APP utilisation illégale de renseignements personnels recueillis par le comportement d'un certain nombre de projets et les projets de méthodes identifiés. Ceci et déterminer si les banquiers numériques similaires aux directives de gouvernance de la banque de données des banques centrales actuelles ont été trčs approfondie, l'évolution future de la législation semble plus niveau.

« Dans les données en effet le droit, la gestion des données, la Chine a un avantage absolu, ce sera un grand actif de données dans le monde entier du pays. » Jingdong SKK Technology Center, directeur général des données numériques actifs Département Zhang Xu estime que les actifs de données sont les principaux actifs des banques, la sécurité des données est au-delŕ de la plupart des données fiables, mais les données aller de l'avant pour faire face au droit de le faire et comment faire la profondeur de l'exploration de données massives, ŕ travers le développement et l'application des nouvelles technologies du gouvernement, comme l'intelligence artificielle aprčs la main.

« Du point de environnement axé sur la vue de l'industrie conviennent généralement que la réglementation était d'encourager encore les institutions financičres pour promouvoir le développement de données de haute qualité dans le respect en vertu du principe, comme l'interopérabilité avec une variété de données gouvernementales, la mise en place d'applications de fusion de données inter-régionales . « la maison de courtage a déclaré dans une interview avec des journalistes chinois Suning Institut des Finances, adjoint ŕ la déclaration président Xue Hong.

noir énorme réseau de transactions de données: la comptabilité financičre liée ŕ plus de 7 pour cent

« Les données de vente net noir est organisé chaîne rigoureuse, la vente de données volées est produit en noir pour cacher la plus profonde, la plus ancienne, la plupart avec maturité de réalisation. » L'équipe de sécurité de données de sécurité Tencent chef Peng Sixiang respect.

2018 est l'industrie qui est la premičre année de la protection des données, mais aussi des fuites de données année grise. Mars de cette année, Facebook a été tracée ŕ plus de 8700 dix mille fuites de données utilisateur, a subi sa plus grande crise de violation de données. En Chine, il y a une évaluation de la chaîne d'hôtel domestique implique des réseaux de données privés de clients sortants 500 millions de trafic dans l'obscurité au début de 2018, Mars de cette année, une APP domestique ŕ la divulgation de l'information, est de « lier les 538 millions de nombre d'utilisateurs de téléphones mobiles dans l'obscurité en ligne données, dont 172 millions ont un compte au nom de l'information de base « aux propriétés de vente.

Ces derničres années, les épidémies fréquentes sont les données d'information commerciale ou d'un incident de fuite de données d'utilisateur, de sorte que le filet sombre « marché souterrain noir » est progressivement la cognition sociale.

« Dark Web, peut ętre comprise simplement comme une adresse Internet, il y a certaines techniques sont accessibles plus grande caractéristique est la plate-forme anonyme, difficile de retracer, les transferts anonymes, trading de devises anonyme. » Zhoujun Zhen a dit aux journalistes, « la taille du marché est difficile ŕ des statistiques, vous voyez que la pointe de l'iceberg, l'information de transaction nette sombre trčs, trčs bien. "

Et il a remarqué un changement évident est que, depuis 2018, avec l'accélération de la transformation numérique des finances traditionnelles, la banque, les titres, l'assurance et bancaire en particulier l'Internet et d'autres types de données financičres ont augmenté de maničre significative, beaucoup d'informations est souvent dans l'obscurité revendant en ligne, « Les données financičres relatives aux données du renseignement représente plus de 7 pour cent, en particulier pour le financement des biens d'informations privées, telles que les informations de compte financier, carte de crédit et autres usages domestiques et męme étranger est vrai. »

Tencent rapport de sécurité du cas (données échantillon) 2018 sombre réseau de données de point de transaction de vue, les données de classe compte / boîte aux lettres, informations personnelles, données achats / logistique en ligne, des données bancaires, des données de pręt net parmi les cinq premiers, respectivement, ce qui représente 19,78% , 12,19%, 9,69%, 9,02% et 8,3%, ainsi que d'autres données de jeu, les données sur le marché boursier, les données commerciales industrielles et commerciales et d'autres informations.

Transaction réseau de distribution de données ont représenté 2018 cas sombres

Source: sécurité Tencent

Pengsi Xiang introduit, les moyens de spécifiques de classe moyenne noire pour voler des données, y compris l'invasion de la technologie, l'ingénierie sociale et les attaques APT, également formé au large, lavage, a frappé un modčle de cycle en trois étapes, « au large de la banque est une invasion d'entreprise de valeur, la base de données tout volé, le nettoyage de lavage de la bibliothčque se réfčre aux données préliminaires, pour obtenir les données les plus précieuses ŕ réaliser, aprčs la découverte a frappé la bibliothčque dans laquelle le nettoyage peut continuer ŕ utiliser les données, ira ŕ d'autres applications, les entreprises continuent d'essayer de pénétrer au large de la bibliothčque pour former une boucle mode de fonctionnement, une entreprise ou une donnée de l'industrie seront tous capturés ".

Par exemple, le secteur bancaire dans un grand nombre d'utilisateurs de stocker des informations sensibles et parce qu'une complčte et précise, et la banque a réalisé un grand nombre d'applications d'affaires, la vitesse de mise ŕ jour, qui ŕ son tour amené la surface d'attaque d'un grand multi-fenętre, mais les banques et trčs difficile ŕ obtenir une protection étanche ŕ l'eau « cela deviendra le centre de la cible d'attaque production noire. »

Qui vendent, qui ŕ acheter

Beaucoup de gens ont eu une expérience similaire: en seulement pręts hypothécaires bancaires, classe de crédit, puis ont continué ŕ recevoir différents types de plates-formes tierces, les appels de marketing des consommateurs et des messages texte.

« Ceci est un cas typique de fuite de renseignements personnels, comme accord de pręt hypothécaire avec plus de renseignements personnels ŕ écrire pour remplir, ne rčgle pas le contact avec le personnel de l'agence ou de l'information seront conservés dans les informations de la revente, comme certains intermédiaires ou agents d'information financičre, joint tiers la commercialisation de la plate-forme des pratiques habituelles de fonctionnement. « Zhoujun Zhen a expliqué: » Toutefois, par rapport ŕ divulguer ces informations, le Darknet est plus organisé et le vol ciblé, la vente ".

« Au début général, une seule personne ou une équipe complčte, mais est maintenant complčtement l'industrialisation, la spécialisation, l'équipe fixe de la bibliothčque, puis vendu pour laver l'équipe bibliothčque, a frappé la bibliothčque, puis vendu l'équipe, la non-ingérence mutuelle, grâce ŕ la virtualisation monnaie livraison, extręmement difficile ŕ retracer. « Pengsi Xiang a déclaré aux journalistes, » la plupart des données volées ne sont pas publiques, mais plutôt dans le processus de négociation secrčte, en particulier le rôle de la scčne, comme l'analyse des concurrents stratégiques, les utilisateurs de l'industrie pour soutenir la concurrence sur aval affaires poussée fixe, etc. ces accords secrets peuvent également ętre fait référence aux données de transaction sur mesure, les données se caractérise par un ou vendre ŕ un certain moment de lock-up, alors que le réseau de données publiques fenętre dans les transactions sombres sont effectuées ŕ plusieurs reprises ŕ vendre. "

Alors que l'acheteur, « vendu plus d'un forum personnel, souvent vendu aux données du fournisseur d'informations professionnelles ou le fournisseur, ce dernier traitement de données, correspondant ŕ la couture, l'intégrité des données serait mieux, des couches de sous-traitants, sera plus élevée élevé. « l'introduction Zhoujun Zhen, complétée par le traitement des données, la précision de l'information est nettement améliorée, la fraude des télécommunications nationales, carte de crédit frauduleuse ŕ l'étranger est souvent le résultat.

Une autre caractéristique est la tendance de la mondialisation, le monde est noir et il y a la production de données et de devenir le canal principal des flux transfrontičres de données illégales. « Les pays africains tels que des renseignements personnels, par des agents peu scrupuleux pour Amazon enregistrement des utilisateurs, la fraude et la tricherie. » Pengsi Xiang a présenté, les pirates rassembleront des données et communiquer entre eux, formant une grande production de noir fournisseurs de services de données, est spécifiquement les travailleurs sociaux bibliothčque, tirée par les intéręts de noir production ŕ grande échelle, le développement de haute technologie et des services de données ŕ grande infrastructure et d'autres installations, il donne également la gouvernance de la sécurité des données a augmenté la difficulté du défi.

Trois voies de réalisation: fraude précis, les attaques ont frappé la bibliothčque, les escroqueries net

Ŕ la fin de 2019, le nombre d'utilisateurs d'Internet en Chine a atteint 829 millions d'utilisateurs de téléphones mobiles ont atteint 817 millions, ce qui représente le nombre total d'utilisateurs d'Internet a augmenté ŕ 98,6%, l'économie numérique imprčgne tous les aspects de la vie sociale, des pistes de données personnelles sont partout.

Simmering marché noir érode la confidentialité des utilisateurs, tout en étant victimes de la traite pour voler des données privées ŕ l'extérieur de l'argent directement, les professionnels de la production de noir souvent achetés seront utilisés pour la fraude de données précises et d'autres actes criminels, d'autres dommages aux droits individuels.

les statistiques de sécurité Tencent rapport, la divulgation de l'information, a donné naissance ŕ trois voies de réalisation: la fraude précise, les attaques ont frappé la bibliothčque et les escroqueries nettes.

Dans un rapport écrit de l'affaire est la sécurité Tencent, aprčs avoir acheté quelque chose acheteurs en ligne, a reçu avec enthousiasme « service client » « service ŕ la clientčle » téléphone aux problčmes de qualité, des problčmes logistiques ou d'autres raisons, envoyer un lien vers ce remboursement page ou un code ŕ deux dimensions, l'utilisateur suivez les instructions pour retourner le remboursement ci-dessus ou de la marge de remboursement section achats, suivi de « service client » va encore guider l'utilisateur de recevoir plus d'argent retourné ŕ la boutique.

Et beaucoup de gens ne savent pas est que cela est ciblé les acheteurs en ligne de fraude de télécommunications menées aprčs scammers obtenir plus d'informations en filet noir. Les fonds reçus par l'utilisateur est en fait certains pręts formels plate-forme de pręt rapide, arnaqueurs utilisent les services bancaires en ligne ou pręts de crédit rapide sur la plate-forme de paiement tiers et d'autres services, des pręts ŕ induire en erreur les pręts de la plate-forme d'utilisateur, puis l'argent « extra » pour lutter arnaqueurs compte réseau.

« Remboursement » avoir commis le crime de flux schématique de la fraude de Tencent rapport de sécurité

Tencent rapport de sécurité, a souligné, y compris le « remboursement », se faisant passer pour la « sécurité publique », « paiement de subventions », « vol annulé », « deux naissances remboursement », « les violations de la circulation a rappelé, » « racheter en espčces » et autres fraudes de précision , sont des escrocs fraude ciblées le script en fonction des caractéristiques des informations personnelles bien conçu.

De plus, les quatre derničres années, a frappé la divulgation de l'information bibliothčque a été attaqué la fission catalytique de la croissance mondiale, qui est frappé par une attaque malveillante d'atterrissage plus de bibliothčques et le numéro de balayage. « D'un point de vue personnel, la nécessité d'améliorer la sensibilisation ŕ la protection, du point de vue de la nécessité d'une entreprise pour voir si des informations d'autorisation donnée, lors de l'utilisation du compte financier personnel, nous vous recommandons d'utiliser un mot de passe différent pour différents comptes, certaines sociétés technologiques utilisent pour éviter d'ętre des informations de bibliothčque de succčs avec risque pour compromettre les données. « dit Zhoujun Zhen.

Pengsi Xiang a également suggéré que les mots de passe individuels soient changés réguličrement, un temps de mot de passe maximale est de six mois; chiffrer leur équipement terminal, y compris les ordinateurs, les téléphones portables, disque dur, regarder de plus prčs l'accord de confidentialité du fournisseur de services, de contester des conditions déraisonnables.

« Anneaux de vol de données haut de gamme actuelles ne tracera pas les exigences de personnalisation des données générales, mais mettre davantage l'accent sur la liquidité de la fraude financičre. » Pengsi Xiang a déclaré aux journalistes de courtage en Chine, en tant que paiements de plus en plus terminaux et riche réseau activités des fournisseurs d'électricité impliquant des données financičres situation de gestion de la sécurité ne sont pas optimistes, et donc il est devenu l'objectif actuel de l'attention et de la gestion multinationale et le contrôle.

(Source: courtage en Chine)