vulnérabilité Android

9 janvier Tencent basaltique sécurité et laboratoire laboratoire 404 conscient modčle de menace d'attaque année-divulgation - « Avec le clonage » . Tout d'abord ŕ travers une démo pour le comprendre, ŕ payer au trésor, par exemple: mise ŕ jour de test pour la derničre Android 8.1.0 téléphone mobile

« Attacker » Envoyer un message SMS contenant un lien malveillant ŕ l'utilisateur

Une fois que l'utilisateur clique, leurs comptes pendant une seconde a été « clonés » au téléphone « attaquant »

Ensuite, « attaquant » permet d'afficher les informations de l'utilisateur et des opérations directes avec l'application

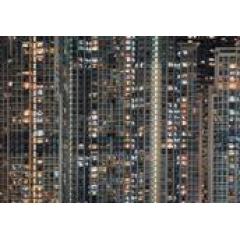

vulnérabilité Andrews affecte presque tous les utilisateurs domestiques

Tencent a été testé et a constaté que « le clonage d'application » Pour la plupart des applications mobiles sont efficaces, il y a des lacunes situées ŕ 27 applications mobiles dans le 200, la proportion de plus de 10%.

Tencent laboratoire de sécurité de l'basaltique Trouvées Tels que Alipay, avide de plus mainstream APP, etc. Quelles sont les lacunes, de sorte que la vulnérabilité affecte presque tous les utilisateurs Android nationaux.

Ŕ l'heure actuelle, le « clonage d'application » Cette vulnérabilité ne vaut que pour Android, le téléphone d'Apple ne sera pas affecté.

En outre, Tencent, a déclaré que le cas est pas encore connue attaque en utilisant cette approche. Ŕ l'heure actuelle les téléphones Android ont représenté un grand pays, nous devons protéger les fonds de bons de propriété.

Procédez comme suit:

-

Ne pas étrange balayage de code ŕ deux dimensions, des liens inconnus ne pointent pas!

-

la publicité téléphonique étrange ne devrait pas pointer de maničre arbitraire!

-

Ne pas ouvrir le lien SMS étrange, lien ŕ un ami clair sur des conseils transmis ŕ nouveau!

Toutes les mesures de prévention, développer une bonne habitude, afin de mieux protéger leur propre.